Comprar, vender o alquilar una vivienda es, para la mayoría de los ciudadanos, la transacción económica más importante de sus vidas. Para llevarla a cabo, los clientes entregan a su agente inmobiliario una radiografía absoluta de su intimidad financiera. A pesar del avance de las firmas digitales y los CRM en la nube (PropTech), en la España de 2026 el sector de bienes raíces sigue siendo profundamente analógico en sus interacciones del día a día.

Las mesas de las agencias a pie de calle y los despachos de los administradores de fincas están repletos de contratos de arras, fotocopias de DNIs, declaraciones de la renta y nóminas. Un solo error en la gestión de estos papeles puede desencadenar una crisis de reputación irreparable y multas millonarias. En este artículo, analizamos los riesgos de privacidad que enfrentan las agencias y por qué la destrucción de documentos en el sector inmobiliario se ha convertido en un pilar innegociable del cumplimiento normativo.

1. El tesoro de papel: ¿Qué datos maneja una agencia inmobiliaria?

Para entender el nivel de riesgo, basta con mirar la carpeta de un cliente que desea alquilar un piso. En un mercado competitivo, el «filtro» del inquilino exige recopilar información que, en manos equivocadas, es un manual de instrucciones para el robo de identidad y el fraude bancario.

Los documentos más comunes que circulan (y a menudo se desechan incorrectamente) en una inmobiliaria incluyen:

- Información financiera: Contratos de trabajo, las tres últimas nóminas, vida laboral, declaraciones del IRPF, extractos bancarios y avales.

- Identificación personal: Fotocopias por ambas caras del DNI, NIE o pasaportes, libros de familia (para justificar unidades familiares) y certificados de empadronamiento.

- Datos de propiedad: Escrituras, notas simples del Registro de la Propiedad, recibos del IBI y planos de viviendas (que detallan los accesos físicos a propiedades privadas).

Si una operación se cae en el último minuto y el comercial, por frustración o prisa, tira ese expediente a la papelera común de la oficina, acaba de cometer una infracción directa del Reglamento General de Protección de Datos (RGPD). La destrucción de documentos en el sector inmobiliario no es opcional; es la única forma legal de deshacerse de expedientes rechazados o caducados.

2. Administradores de Fincas: Custodios de la comunidad

Dentro del sector, los administradores de fincas merecen una mención especial. No gestionan a un solo cliente, sino a comunidades de propietarios enteras.

En sus despachos se acumulan actas de juntas donde se reflejan las deudas de vecinos morosos, presupuestos de reformas, números de cuenta de toda la comunidad para el cobro de recibos y datos de contacto de cientos de personas. La exposición de estos datos no solo viola el RGPD, sino que rompe la convivencia y la confianza comunitaria.

Para un administrador de fincas, contar con un certificado de destrucción emitido por una empresa homologada como Elimina es la mejor defensa legal ante cualquier acusación de negligencia por parte de un presidente de comunidad o un vecino descontento.

3. El choque normativo: RGPD vs. Prevención del Blanqueo de Capitales

El sector inmobiliario en España camina sobre la cuerda floja entre dos leyes muy estrictas que parecen contradecirse en cuanto a los plazos de conservación de documentos.

La obligación de retención (SEPBLAC)

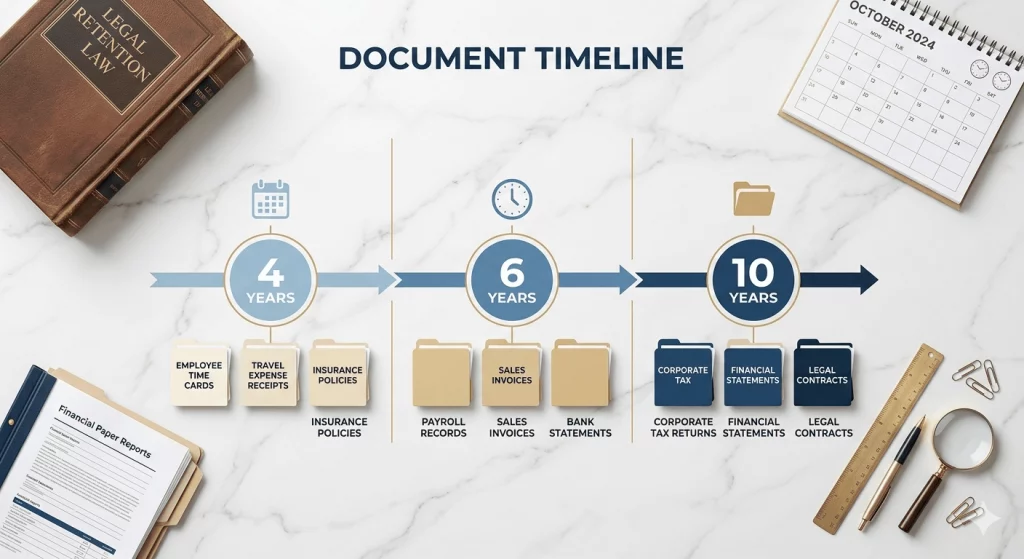

Las agencias inmobiliarias son «sujetos obligados» según la Ley 10/2010 de Prevención del Blanqueo de Capitales y de la Financiación del Terrorismo. Esto significa que están obligadas a conservar la documentación que acredite la identidad de los compradores y vendedores, así como los detalles de la transacción económica, durante un periodo de 10 años.

La obligación de eliminación (RGPD)

Por otro lado, la normativa de protección de datos exige el «principio de minimización»: no puedes guardar datos personales si no hay una justificación legal. Esto crea dos escenarios claros para la destrucción de documentos en el sector inmobiliario:

- Operaciones fallidas: Todos los perfiles financieros de inquilinos que no fueron seleccionados, o compradores que se echaron atrás, deben ser destruidos de forma segura e inmediata. No puedes guardar sus nóminas «por si sale otro piso».

- Operaciones prescritas: Una vez superada la barrera legal de los 10 años, los archivos muertos de ventas pasadas deben someterse a un proceso de expurgo y trituración industrial certificada.

4. Riesgos a pie de calle: La movilidad del agente inmobiliario

El trabajo inmobiliario no ocurre solo en un despacho; ocurre en la calle, en las cafeterías y en los propios inmuebles. Es habitual que un comercial lleve consigo una carpeta con los datos del comprador y del vendedor durante una jornada de visitas.

¿Qué ocurre si esa carpeta se olvida en la guantera de un coche de empresa compartido, o se deja por error encima de la mesa de un piso vacío que van a visitar otros clientes? Además de formar al personal en seguridad de la información, las agencias deben instaurar una política de «mesas limpias». Esto se logra integrando el servicio de Elimina en la rutina diaria: al llegar a la oficina tras las visitas, todo papel con datos personales que ya no sea estrictamente necesario no va a la papelera, va directamente al contenedor de seguridad sellado.

5. El proceso de Elimina: Seguridad total para tu agencia

Confiar en una destructora de papel pequeña comprada en una papelería es un error logístico y de seguridad. Los contratos de arras suelen tener decenas de páginas, grapas y estar dentro de fundas plásticas. Un empleado pierde horas valiosas de trabajo atascando la máquina, y el resultado final son tiras de papel fácilmente reconstruibles.

En Elimina, ofrecemos un flujo de trabajo optimizado para inmobiliarias y promotoras:

- Contenedores estéticos y seguros: Instalamos en tu agencia buzones de seguridad (metálicos o con acabados en madera que encajan con la decoración de tu local comercial). Tienen cerradura y ranura antirretorno.

- Depósito rápido: Los comerciales introducen los expedientes directamente, con grapas, clips y carpetas.

- Trazabilidad y custodia: Nuestro personal uniformado recoge los contenedores o su contenido en sacas precintadas. El traslado se hace en vehículos blindados hasta nuestras plantas de tratamiento.

- Trituración y Certificado: Mediante maquinaria industrial, reducimos los contratos a partículas (Nivel P-4 según la norma DIN 66399). Automáticamente, te enviamos el Certificado de Destrucción legal.

6. Soportes digitales y llaves electrónicas: El hardware obsoleto

La destrucción de documentos en el sector inmobiliario en 2026 también engloba el entorno digital. Las agencias almacenan tours virtuales, vídeos de drones y escaneos de escrituras en discos duros locales, memorias USB entregadas por clientes y servidores de oficina.

Además, con el auge de los alquileres turísticos y de temporada, existe un alto volumen de tarjetas de acceso RFID o llaves electrónicas reprogramables que, con el tiempo, quedan obsoletas.

Tirar un disco duro viejo de la agencia al punto limpio es exponer la base de datos completa de tus clientes. En Elimina, aplicamos el mismo rigor al hardware: trituramos físicamente discos duros, pendrives, teléfonos móviles de empresa y tarjetas de acceso, convirtiéndolos en chatarra tecnológica 100% segura e irrecuperable.

7. Aportando valor a tu marca: Inmobiliarias sostenibles

Hoy en día, el comprador de vivienda —especialmente las nuevas generaciones— valora enormemente el compromiso medioambiental de las empresas con las que interactúa. Las promotoras y agencias están adoptando los criterios ESG (Ambientales, Sociales y de Gobernanza) como argumento de venta.

La destrucción profesional de tu archivo muerto no solo te blinda legalmente, sino que alimenta la economía circular. Todo el volumen de papel que Elimina procesa de tu agencia se empaca y se envía directamente a la industria papelera para ser reciclado. Al destruir tus expedientes con nosotros, estás salvando árboles, reduciendo tu huella de carbono y proyectando la imagen de una inmobiliaria moderna, responsable y ecológica.

8. Conclusión: Vende propiedades, no la privacidad de tus clientes

En el dinámico y agresivo mercado inmobiliario, la confianza es tu activo más valioso. Un cliente que te entrega sus nóminas y el DNI de sus hijos confía en que custodiarás esa información con el mismo celo que custodias las llaves de su futura casa.

No permitas que la acumulación de papel histórico o un simple descuido administrativo te cueste una sanción de la Agencia Española de Protección de Datos o dañe el prestigio de tu marca en tu ciudad. La destrucción de documentos en el sector inmobiliario debe ser gestionada por profesionales.

En Elimina, nos encargamos de que el final del ciclo de vida de tus expedientes sea seguro, legal y sostenible, para que tú y tu equipo podáis centraros exclusivamente en lo que mejor hacéis: cerrar ventas.

¿Se acumulan las carpetas de operaciones pasadas en los armarios de tu agencia?

Es el momento de realizar un expurgo seguro y liberar espacio en tu oficina.

Comparte este artículo con tu equipo comercial o contáctanos directamente para agendar una recogida puntual o establecer un plan de mantenimiento.

Hoy en día, un abogado lleva más información en un pendrive que en una maleta de cuero. Cuando renuevas los ordenadores del despacho o jubilas esos viejos discos duros externos donde guardabas las copias de seguridad de 2018, tienes un problema de seguridad de primer nivel.

Hoy en día, un abogado lleva más información en un pendrive que en una maleta de cuero. Cuando renuevas los ordenadores del despacho o jubilas esos viejos discos duros externos donde guardabas las copias de seguridad de 2018, tienes un problema de seguridad de primer nivel.